Scientific journal

Fundamental research

ISSN 1812-7339

"Перечень" ВАК

ИФ РИНЦ = 1,798

GAME MODEL FOR ANALYSIS CHARACTERISTICS OF SYSTEM ACTIVE PROTECTION OF NETWORK RESOURCES

В условиях непрерывного расширения сетевой инфраструктуры корпоративных систем и повышения роли информации в современном постиндустриальном обществе назрела необходимость критического анализа и пересмотра ключевых позиций существующей парадигмы обеспечения информационной безопасности (ИБ) государственных и коммерческих организаций. В современных системах защиты информации (СЗИ) корпоративных информационных сетей (КИС) для гарантированного отражения массированных информационных атак на важные сетевые ресурсы всё чаще используются гибкие механизмы с элементами активной и пассивной информационной защиты [1]. В последние годы значительно вырос поток публикаций, посвящённых вопросам синтеза интеллектуальных механизмов интегрированной защиты информационного и программного обеспечения, которые рассматриваются в контексте общей проблемы ситуационного управления рисками ИБ на основе базовых принципов кибернетики и искусственного интеллекта [2]. Однако вопросам обоснования и выбора механизмов комплексирования методов и средств защиты ресурсов КИС, основанных на различных физических принципах, пока не уделяется должного внимания.

Целью статьи является операционное моделирование процесса функционирования системы интегрированной защиты информационных и программных ресурсов КИС и обоснование целесообразности введения в её состав активных элементов для осуществления адресных информационных контратак по объектам автоматизации, являющимся источниками информационных угроз.

Для формального описания процесса информационного противоборства воспользуемся известным игровым подходом, в основе которого лежат аксиоматика и инструментарий метода динамики средних (МДС) [3, 4]. Опираясь на базовую вычислительную схему МДС, сформулируем на содержательном уровне задачу операционного моделирования противоборства двух информационных систем. Пусть требуется построить игровую модель процесса информационного противоборства комплексной СЗИ КИС и злоумышленника и на её основе дать количественную оценку эффективности используемых средств активной и пассивной защиты сетевых ресурсов.

Под злоумышленником (ЗЛ) в настоящей статье понимается группа профессионально подготовленных, технически оснащённых и мотивированных сотрудников фирмы-конкурента, стремящихся взломать систему защиты активов организации-жертвы, получить доступ к её конфиденциальной информации и нарушить управление бизнес-процессом.

Cледуя рекомендациям опубликованных работ В.М. Гаврилова [3], Г.А. Остапенко [5], С.И. Макаренко [6], А.Ф. Белого [7] и основываясь на накопленном опыте операционного моделирования информационных процессов [8, 9], введём ряд дисциплинирующих условий. Во-первых, отметим, что перспективная СЗИ должна не только обнаруживать факты нарушения целостности информации, определять степень ущерба и оперативно восстанавливать повреждённые информационные и программные ресурсы, но также целенаправленно выявлять и оценивать новые угрозы и адресно применять активные способы защиты в виде информационных контратак. Во-вторых, примем рабочую гипотезу о том, что информационная атака злоумышленника является многоцелевой и осуществляется из двух внешних узлов информационной сети. В-третьих, взаимодействие конфликтующих сторон А и В осуществляется по заранее определённому сценарию, задаваемому операционной схемой, при этом информационные атаки и контратаки проводятся по фиксированным объектам (целям) с постоянными интенсивностями.

Принципиальной особенностью используемого в статье модельного подхода является формальное представление объекта исследования как динамической системы «Система защиты ресурсов – злоумышленник» («СЗР-ЗЛ»), изолированной от внешней среды и функционирующей на заданном интервале времени  . Вектор фазовых координат динамической системы (ДС)

. Вектор фазовых координат динамической системы (ДС)  имеет вид:

имеет вид:  , где zk – численность состояния элемента (средства) k-го типа. Пошаговая (во времени) численная оценка вектора состояния Z(t)

, где zk – численность состояния элемента (средства) k-го типа. Пошаговая (во времени) численная оценка вектора состояния Z(t)  на основе формального описания и имитационного моделирования процесса функционирования позволяет получить исчерпывающую информацию о подпроцессах, протекающих в подсистемах (элементах) этой ДС. При исследовании воспользуемся авторской методикой операционного моделирования процесса информационного противоборства, получившей развитие в авторских работах [8, 9]. Известная методика даёт возможность для заданных условий и сценария информационного конфликта оценить частные показатели, отражающие снижение потенциала средств каждого типа и совокупный риск (в нашем случае – ущерб) каждой стороны (подсистемы).

на основе формального описания и имитационного моделирования процесса функционирования позволяет получить исчерпывающую информацию о подпроцессах, протекающих в подсистемах (элементах) этой ДС. При исследовании воспользуемся авторской методикой операционного моделирования процесса информационного противоборства, получившей развитие в авторских работах [8, 9]. Известная методика даёт возможность для заданных условий и сценария информационного конфликта оценить частные показатели, отражающие снижение потенциала средств каждого типа и совокупный риск (в нашем случае – ущерб) каждой стороны (подсистемы).

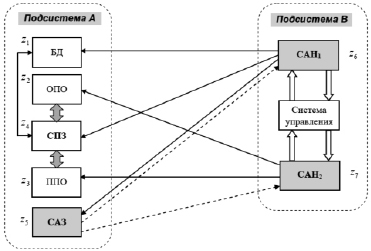

Текущее состояние средств, выделенных в составе формальной ДС, предлагается оценивать с помощью частного показателя потерь ΔZi, под которым понимают величину относительного ущерба, нанесенного средству zi в результате целенаправленного информационного воздействия со стороны других средств ДС. Фактические потери – это результат воздействия информационных атак, организованных средствами противодействующей стороны (конфликтующей подсистемы). Показатель относительного ущерба  , определяется по формуле

, определяется по формуле

(1)

(1)

где t* – момент выхода из цикла операционного моделирования;

– относительный ущерб для средства zi на момент времени

– относительный ущерб для средства zi на момент времени  ;

;

– исходный потенциал средства zi в момент времени t0.

– исходный потенциал средства zi в момент времени t0.

Рис. 1. Операционная схема процесса информационного противоборства средств в динамической системе «Система защиты ресурсов – злоумышленник»

Совокупный риск (ущерб) противоборствующих сторон (подсистем) А и В может быть определён в произвольный момент времени  на основе следующих соотношений:

на основе следующих соотношений:

;

;  , (2)

, (2)

где αi и βi – весовые коэффициенты; ΔZi – показатель относительного ущерба для средства i-го типа на момент времени t; IA и IB – множества, содержащие индексы фазовых переменных, относящихся соответственно к сторонам А и В.

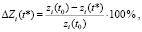

Рассмотрим особенности построения модели задачи исследования. К сетевым ресурсам КИС будем относить информационное обеспечение (ИО), общее и прикладное программное обеспечение. Учитывая сложность архитектуры перспективной комплексной СЗИ, в составе её модели выделим два обобщённых компонента: средства пассивной защиты (СПЗ) и средства активной защиты (САЗ).

На рис. 1 представлена укрупнённая операционная схема многоканального информационного взаимодействия подсистем исследуемой динамической системы «СЗР-ЗЛ». При этом введены следующие обозначения: подсистема А – СЗР; подсистема В – злоумышленник, стремящийся преодолеть защиту и получить доступ к сетевым ресурсам подсистемы А. В структуре СЗР (подсистема А) выделены следующие элементы: база данных (БД), общее программное обеспечение (ОПО), прикладное программное обеспечение (ППО), средства пассивной защиты /средства восстановления/ и средства активной защиты. Будем полагать, что СПЗ используются для обнаружения, локализации и восстановления повреждённых информационных элементов и программных модулей [9]. В модели злоумышленника (подсистема В) выделены: средства активного нападения первого и второго типов (САН1 и САН2) и система управления ими.

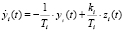

Для отображения динамики восстановления повреждённых информационных элементов БД и программных модулей ОПО и ППО воспользуемся рекомендациями теории автоматического управления. Динамическую модель процесса восстановления средства zi представим в виде инерционного звена первого порядка, которое опишем на основе линейного дифференциального уравнения [10, с. 39–42]:

,

,

где yi – приращение численности состояния zi за счёт реализации процедуры восстановления повреждённых компонентов; ki и Ti – соответственно коэффициент передачи и постоянная времени инерционного звена. Указанной моделью воспользуемся для описания восстановления численностей состояний z1, z2 и z3. При этом коэффициенты передачи  характеризуют интенсивности восстановления численностей состояний z1, z2 и z3, а постоянные времени

характеризуют интенсивности восстановления численностей состояний z1, z2 и z3, а постоянные времени  определяют длительности переходных процессов.

определяют длительности переходных процессов.

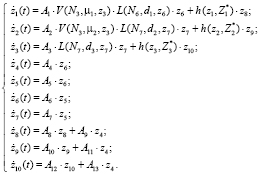

Для формализованного представления состояний ДС «СЗИ-ЗЛ» введём переменные  , под которыми будем понимать численности состояний соответственно следующих элементов: базы данных z1, общего программного обеспечения z2, прикладного программного обеспечения z3, средств пассивной z4 и активной защиты z5 подсистемы А, а также средств активного нападения первого типа z6 и средств активного нападения второго типа z7 подсистемы В. Состояние динамической системы «СЗР-ЗЛ» в целом в каждый момент времени

, под которыми будем понимать численности состояний соответственно следующих элементов: базы данных z1, общего программного обеспечения z2, прикладного программного обеспечения z3, средств пассивной z4 и активной защиты z5 подсистемы А, а также средств активного нападения первого типа z6 и средств активного нападения второго типа z7 подсистемы В. Состояние динамической системы «СЗР-ЗЛ» в целом в каждый момент времени  характеризуется системой обыкновенных дифференциальных уравнений, в которой в качестве переменных рассматриваются численности состояний

характеризуется системой обыкновенных дифференциальных уравнений, в которой в качестве переменных рассматриваются численности состояний  :

:

(3)

(3)

Здесь  – процедура проверки условия активации механизма пассивной защиты, связанного с введением резерва или восстановлением (пополнением) численности состояний z1. Аналогично

– процедура проверки условия активации механизма пассивной защиты, связанного с введением резерва или восстановлением (пополнением) численности состояний z1. Аналогично  и

и  – процедуры проверки условий активации механизма пассивной защиты, связанного с введением резерва или восстановлением (пополнением) численности состояний z2 и z3;

– процедуры проверки условий активации механизма пассивной защиты, связанного с введением резерва или восстановлением (пополнением) численности состояний z2 и z3;  ,

,  ,

,  – значения порогов включения соответствующих механизмов пассивной защиты.

– значения порогов включения соответствующих механизмов пассивной защиты.

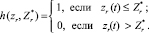

Условие активации пассивной защиты для численности состояния zr запишем с помощью логической функции:

(4)

(4)

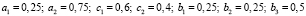

Введём вспомогательные переменные  для обозначения коэффициентов дифференциальных уравнений, определяемые на основе расчётных соотношений, приведённых в табл. 1.

для обозначения коэффициентов дифференциальных уравнений, определяемые на основе расчётных соотношений, приведённых в табл. 1.

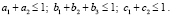

Здесь λ5, λ6 и λ7 – интенсивности атак (контратак), выполняемых средствами z5, z6 и z7 соответственно; pij – вероятность поражения единицы средства zi в результате атаки со стороны средства zj; b1, b2 и b3 – доли средств z3 подсистемы B, участвующих в подавлении средств z1, z4 и z5 подсистемы A соответственно; c1 и c2 – доли средств z7 подсистемы В, участвующих в подавлении соответственно средств z2 и z3 подсистемы А; a1 и a2 – доли средств z5 подсистемы А, участвующих в подавлении соответственно средств z6 и z7 подсистемы В; при этом должны выполняться дисциплинирующие условия

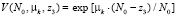

Известно, что имеющиеся уязвимости модулей ППО способствуют повышению результативности информационных атак злоумышленника на информационные ресурсы и ОПО. Для учёта данного эффекта в математическую модель (3) введём весовую функцию:

, (5)

, (5)

где  и

и  – исходный ресурс и текущее значение численности состояния средства z3 соответственно; μk – коэффициент, учитывающий влияние уязвимости на защищённость модуля средства zk.

– исходный ресурс и текущее значение численности состояния средства z3 соответственно; μk – коэффициент, учитывающий влияние уязвимости на защищённость модуля средства zk.

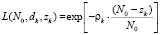

В динамике противоборства при использовании элементов активной защиты сетевых ресурсов стороной А средства z6 и z7 стороны В теряют часть своего потенциала. Это, в свою очередь, снижает интенсивность информационных атак стороны В на средства стороны А. Для учёта данного эффекта в математическую модель (3) введём весовую функцию:

, (6)

, (6)

где  и

и  – исходный ресурс и текущее значение численности состояния атакующего средства zk стороны В; ρk – коэффициент, учитывающий влияние снижения потенциала zk на интенсивность λk исходящей от него атаки.

– исходный ресурс и текущее значение численности состояния атакующего средства zk стороны В; ρk – коэффициент, учитывающий влияние снижения потенциала zk на интенсивность λk исходящей от него атаки.

После преобразований системы дифференциальных уравнений (3) с учётом введённых обозначений (4), (5), (6) и коэффициентов (табл. 1) получим систему уравнений:

(7)

(7)

Соотношения b1/b2/b3 и с1/с2 определяют стратегию стороны В в организации информационных атак на средства стороны A. Соотношение a1/a2 определяет стратегию стороны A в осуществлении информационных контратак на средства z6 и z7 стороны В.

В целях удобства алгоритмизации введём дополнительные условия:

1. Резерв для пополнения (восстановления) элементов в состоянии z1 используется при выполнении условия: z1(t) ≤ 80 %×z1(t0); резерв для пополнения элементов в состоянии z2 используется при выполнении условия: z2(t) ≤ 90 %×z2(t0); резерв для пополнения элементов в состоянии z2 используется при выполнении условия: z3(t) ≤ 95 %×z3(t0).

2. Каждое из средств zi,  , имеет только два состояния: рабочее и нерабочее.

, имеет только два состояния: рабочее и нерабочее.

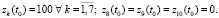

3. Начальные условия:

4. Интенсивности атак принимаются следующими:

l5 = 0,06…0,30 мин-1; l6 = 0,12 мин-1; l7 = 0,06 мин-1.

5. С учётом анализа информационных угроз и имеющегося опыта исследования СЗИ приняты фиксированные стратегии игроков А и В:

.

.

Значения вероятностей поражения одной единицы средств игроков А и В примем в соответствии с данными табл. 2.

Таблица 1

Расчётные соотношения для коэффициентов дифференциальных уравнений

|

A1 |

A2 |

A3 |

A4 |

A5 |

A6 |

A7 |

|

|

|

|

|

|

|

|

|

A8 |

A9 |

A10 |

A11 |

A12 |

A13 |

|

|

|

|

|

|

|

|

Таблица 2

Вероятности поражения элементов

|

Подсистема А |

Подсистема В |

|||||

|

p16 |

p27 |

p37 |

p46 |

p56 |

p65 |

p75 |

|

0,010 |

0,040 |

0,030 |

0,010 |

0,015 |

0,020 |

0,015 |

Таблица 3

Показатели относительного ущерба ( %) для средств сторон в контрольной точке t*= T = 120 (мин.), опыт 1: λ5 = 0,06 (1/мин)

|

Средства стороны А |

Средства стороны В |

|||||

|

ΔZ1(t*) |

ΔZ2(t*) |

ΔZ3(t*) |

ΔZ4(t*) |

ΔZ5(t*) |

ΔZ6(t*) |

ΔZ7(t*) |

|

3,30 |

13,93 |

6,81 |

3,54 |

10,61 |

3,41 |

7,67 |

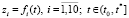

6. Численное решение системы дифференциальных уравнений осуществляется стандартным методом Рунге – Кутты в цикле на полуинтервале времени  : t0 = 0 мин, tN = 120 мин с шагом Δt = 0,05 мин.

: t0 = 0 мин, tN = 120 мин с шагом Δt = 0,05 мин.

7. Выход из цикла моделирования (решения) осуществлялся в одном из следующих случаев: [z1 ≤ 60; z2 ≤ 60; z3 ≤ 60; z4 ≤ 30; z5 ≤ 30; z6 ≤ 45; z7 ≤ 45].

В качестве выходных данных моделирования фиксируются: время решения задачи tреш, тождественно равное времени t* информационного взаимодействия tреш ≡ t*; фазовые траектории  ; численные значения показателей

; численные значения показателей  ,

,  .

.

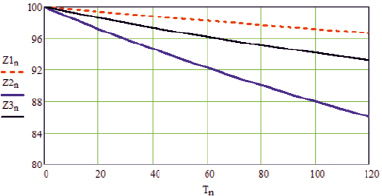

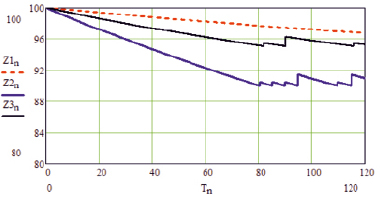

На рис. 2 и 3 представлены изменения численностей состояний сетевых ресурсов на указанном полуинтервале времени.

Используя данные об изменении численностей состояний динамической системы во времени Т ≡ t (мин), для заданного момента времени t* можно вычислить относительный ущерб ΔZi(t*) по формуле (1) по каждому средству  , сторон А и В. Результаты расчёта показателей относительного ущерба ΔZi(t*) для фиксированных исходных данных приведены в табл. 3. Данные цифрового моделирования фазовой траектории ДС в виде таблиц или графиков изменения во времени фазовых координат

, сторон А и В. Результаты расчёта показателей относительного ущерба ΔZi(t*) для фиксированных исходных данных приведены в табл. 3. Данные цифрового моделирования фазовой траектории ДС в виде таблиц или графиков изменения во времени фазовых координат  позволяют проследить динамику взаимодействия СЗИ со злоумышленником и косвенно оценить результативность используемых механизмов комплексной защиты ресурсов КИС.

позволяют проследить динамику взаимодействия СЗИ со злоумышленником и косвенно оценить результативность используемых механизмов комплексной защиты ресурсов КИС.

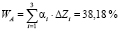

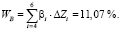

Для рассмотренной задачи совокупный ущерб противоборствующих подсистем А и В, вычисленный по формулам (2) при учёте данных табл. 2 для случая равных весовых коэффициентов  и

и  , составил

, составил

и

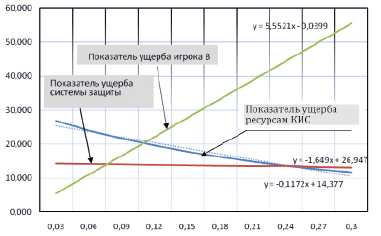

В ходе исследования проанализировано влияние интенсивности контратак стороны А на защищённость ресурсов КИС, на ресурс СЗР и на ресурс стороны (игрока) В. При этом интенсивность контратак изменялась в отрезке  мин.-1 с шагом 0,03. Результаты вычислительного эксперимента представлены на рис. 4.

мин.-1 с шагом 0,03. Результаты вычислительного эксперимента представлены на рис. 4.

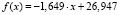

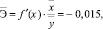

Средний коэффициент эластичности  , определяемый по известной формуле [11] для линейной регрессионной модели регрессии

, определяемый по известной формуле [11] для линейной регрессионной модели регрессии  составил величину

составил величину

что свидетельствует о малой силе влияния интенсивности  информационных контратак на снижение ресурса атакующей стороны В.

информационных контратак на снижение ресурса атакующей стороны В.

По результатам операционного моделирования можно оценить результативность используемых механизмов защиты сетевых ресурсов для различных стратегий действия и сценариев противоборства сторон А и В. В авторской работе [9] ранее было установлено, что прямой способ повышения эффективности МЗР через снижение уязвимости средств z1, z2 и z3 не является продуктивным. Из анализа результатов вычислительного эксперимента следует, что прямое увеличение интенсивности контратак СЗИ также не даёт значительного приращения защищённости информационных и программных ресурсов. Кроме того, усиление мощности информационных контратак, инициируемых подсистемой А, связано с большими затратами внутренних вычислительных ресурсов КИС и в ряде случаев может способствовать быстрому вскрытию злоумышленником (стороной В) характеристик СЗИ.

Рис. 2. Изменение численности состояний z1, z2, z3 от времени информационного контакта Т (мин) сторон А и В (без механизма восстановления)

Рис. 3. Изменение численности состояний z1, z2, z3 от времени информационного контакта Т (мин) сторон А и В (с механизмом восстановления численностей z2 и z3)

Рис. 4. Зависимости показателей относительного ущерба от интенсивности контратак λ5 (1/мин) стороны А

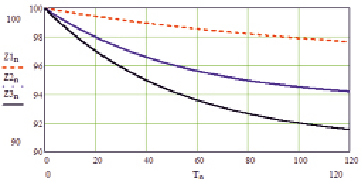

Установлено, что при больших интенсивностях информационных контратак ( ) происходит относительно быстрое снижение потенциала подсистемы В и тем самым уменьшается степень информационного воздействия средств z6 и z7 на ресурсы КИС. Визуально данный нелинейный эффект можно проследить на графиках рис. 5, на котором показаны фазовые траектории численностей состояний средств

) происходит относительно быстрое снижение потенциала подсистемы В и тем самым уменьшается степень информационного воздействия средств z6 и z7 на ресурсы КИС. Визуально данный нелинейный эффект можно проследить на графиках рис. 5, на котором показаны фазовые траектории численностей состояний средств  ,

,  ,

,  .

.

Таким образом, в результате исследования установлено, что наиболее значительного приращения эффективности МЗР следует ожидать в случае комплексного (согласованного по целям, задачам и времени) применения нескольких способов пассивной и активной защиты сетевых ресурсов КИС. Закономерным итогом комплексирования способов и средств защиты будет существенное снижение уязвимости средств z1, z2 и z3 игрока А при одновременном уменьшении интенсивности информационных атак со стороны средств z6 и z7. По данным моделирования, совместное использование СПЗ (для восстановления повреждённых массивов ИО и модулей ОПО и ППО) и САЗ способно снизить относительный ущерб для сетевых ресурсов на 11…24 %.

Выводы

На современном этапе эволюции системы информационной безопасности в составе комплексной СЗИ доминируют традиционные средства пассивной защиты информационного и программного обеспечения. Для достижения заданного политикой безопасности уровня защищённости сетевых ресурсов в условиях вероятных сетевых атак предлагается дополнительно включить в состав СЗИ элементы активной защиты, способные реализовать информационные контратаки на выявленные источники потенциальных угроз в целях пресечения их деятельности. Для повышения эффективности САЗ могут быть применены следующие способы:

1) согласование характеристик и синхронизация работы средств пассивной и активной защиты под управлением интеллектуальной системы управления ИБ;

2) применение гибкой стратегии защиты, заключающейся в концентрации усилий на поражении наиболее опасных компонентов подсистемы В;

3) выявление фактов и идентификация характеристик системы захвата (злоумыш-ленником) управления узлами КИС, через которые в последующем могут осуществляться систематические информационные атаки на сетевые ресурсы;

4) планирование и реализация стороной А упреждающих информационных контратак, преимущественно на начальном этапе информационного противоборства в целях максимального ослабления потенциала злоумышленника (стороны В) и принуждения его к отказу от преступных замыслов.

Рис. 5. Изменение численностей состояний подсистемы А во времени с учётом эффекта ослабления атакующего потенциала подсистемы В (случай λ5 = 0,27 1/мин)

В качестве одного из перспективных направлений обеспечения гарантированной защищённости сетевых ресурсов КИС можно указать совместное применение рекомендаций и структурных решений теории обманных систем и алгоритмов интеллектуального управления МЗР [2].

Библиографическая ссылка

Надеждин Е.Н., Сурков Е.В., Шершакова Т.Л. ИГРОВАЯ МОДЕЛЬ ДЛЯ АНАЛИЗА ХАРАКТЕРИСТИК СИСТЕМЫ АКТИВНОЙ ЗАЩИТЫ СЕТЕВЫХ РЕСУРСОВ // Фундаментальные исследования. 2017. № 12-2. С. 303-311;URL: https://fundamental-research.ru/en/article/view?id=42020 (дата обращения: 28.04.2026).