Scientific journal

Fundamental research

ISSN 1812-7339

"Перечень" ВАК

ИФ РИНЦ = 1,798

THE CONCEPT OF A POSTERIORI INFORMATION AND SOFTWARE OF THE BIOMETRIC SYSTEM BASED ON BIOLOGICAL ACTIVE SUBSTANCES OF HUMAN

Апостериорная концепция опирается на разрозненные факты, которые укладываются в стройную систему и сложные события. Анализ медицинской и биологической научной литературы, материалов научных конференций показывает, что в организме человека одновременно протекают тысячи биохимических реакций, триллион клеток учувствуют в этих процессах – в результате организм жизнеспособен и функционирует по тому алгоритму, который заложен природой. Однако существуют бактерии, вирусы, которые разрушают нормальное функционирование организма.

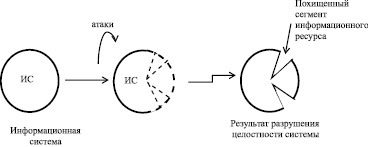

Противостоять такому воздействию призваны клетки иммунной системы, а катализаторами («пусковыми детекторами») являются витамины и ферменты. Таким образом, способность восстанавливать нормальный ритм клетки могут антиоксиданты, а участники атак на жизнь клетки – это свободные радикалы. Поэтому предлагается проектировать модель атаки на информационную систему (рис. 1).

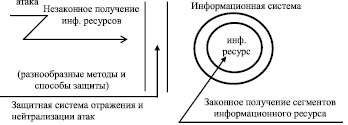

Исходя из этого, рассмотрим, как же защищается организм человека от атак свободных радикалов; биологическая наука доказывает, что антиоксиданты являются «донорами» электронов, которые отдают свободные электроны и нейтрализуют свободные радикалы. И интересно, что чем разнообразнее рацион, в котором содержатся катализаторы («пусковые факторы»), тем больше видов антиоксидантов учавствуют в защите живых клеток.

На основе функционирования защиты живой клетки, проектируется модель защищенности информационной системы на её основной части – информационном ресурсе (рис. 2).

Рис. 1. Модель атаки информационной системы и разрушение её целостности

Рис. 2. Проектируемая модель защиты от незаконного получения информационного ресурса

В настоящее время биологическая система организма подкрепляется современными технологиями получения BioShield (биологическая защита), Recharging (преобразование), что поддерживает режим «боеготовности» антиоксидантов последнего поколения. С позиции информационных технологий с применением устройств на основе микропроцессорной техники системы BioShield, Recharging интересны тем, что эффективность обработки информационных ресурсов использует высоко параллельные распределительные вычисления с большой совокупностью локальных взаимодействий в том числе биометрических систем человека, появилась область искусственного интеллекта – искусственная иммунная система (ИИС). Если в ИИС рассматривать биометрическую систему человека в упрощенном виде, можно предложить алгоритм управления информационными ресурсами в следующем виде:

1. Определение «свой» и динамики поведения биометрических параметров, которые описываются цифровым информационным рядом.

2. Создается набор устройств опознавания биометрических параметров – система биометрической аутентификации.

3. Производство постоянной коррекции изменяемых и новых биометрических характеристик.

Факт обнаружения атаки устанавливается по результатам сравнения входного биометрического образца с заложенными эталонами образов «своих».

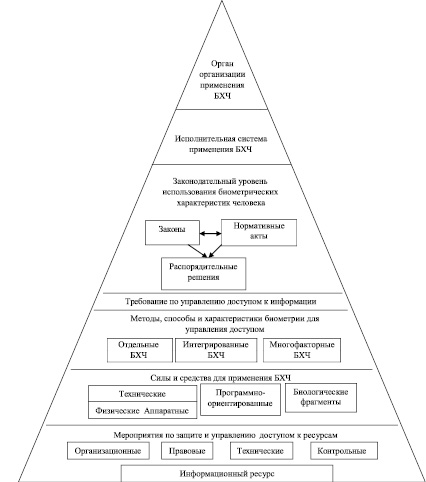

Исследовательские работы показывают, что проблемные вопросы в области организации системной информационной безопасности создают научные задачи для руководства различных постоянно действующих структур, поэтому комплексного подхода к информационной безопасности еще не существует, а если и есть, то он ведется на достаточно высоком уровне. Современные информационные системы подвергают деструктивным воздействиям, вызывающим нарушение функционирования системы или несанкционированное исследование ресурсов. Основными причинами возникновения несанкционированного доступа к информации и нарушений работы информационно-телекоммуникационных систем являются: политика безопасности, требования действующих руководящих документов, эффективность контроля, качество эксплуатации, уязвимость персональных данных.

Рис. 3. Концептуальная модель биометрической системы

С целью снижения несанкционированного доступа к информации предлагается концептуальная модель биометрической системы защиты информации, основанная на основе функционирования защиты живой клетки (рис. 3).

Рассматривая концептуальную модель биометрической системы, можно сделать выводы, что необходимо существенно расширить вопросы модернизации и внесения новых предложений по законодательному уровню использования биометрических характеристик человека, кроме того, необходимо внести предложения по разработке новых биометрических характеристик, а также способов и методик по их применению.

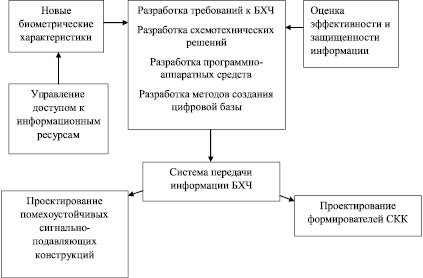

Для нормального функционирования разработанных методик предлагается ориентировать на это аппаратно-программное обеспечение. Алгоритм концептуального применения биометрических характеристик с программно-системного обеспечения представлен на рис. 4.

Рис. 4. Алгоритм концептуального применения биометрических характеристик

Поскольку биометрия в 95 % случаев по своей сути является математической статистикой, обработка биометрической информации состоит из точных математических операций, алгоритмов. Оценки математических операций, алгоритмов в биометрии можно осуществить с применением байесовских систем. В настоящее время в биометрических системах для оценки состояний применяются устоявшиеся понятия:

● FAR (False Acceptance Rate)

● FRR (False Rejection Rate)

FAR можно применить, как ложное совпадение биометрических характеристик, в том числе предъявление копированных БХЧ (без насилия над пользователем).

FRR – применить как оценку к отказу правильной биометрической характеристики.

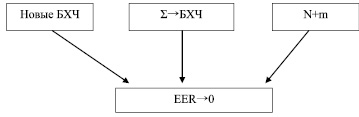

К новизне Концепции биометрической системы безопасности можно отнести применение интегрированных биометрических характеристик или использование многофакторных биометрических характеристик, таким образом, это позволит приблизиться к точке EER (уровень ошибок) (рис. 5).

Рис. 5. Новизна Концепции биометрической системы безопасности

Необходимость разработки новых биометрических характеристик оправдана тем, что на рынке систем защиты информации и атак на информацию появились различные типы обменных систем.

Рецензенты:

Ковалев В.Д., д.т.н., профессор, председатель Центра научно-технической информации, АО «Электроавтоматика», г. Ставрополь;

Дроздова В.И., д.ф.-м.н., профессор, заведующая кафедрой информационных систем и технологий, Северо-Кавказский федеральный университет, г. Ставрополь.

Библиографическая ссылка

Трошков М.А., Трошков А.М., Богданова С.В., Ермакова А.Н. АПОСТЕРИОРНАЯ КОНЦЕПЦИЯ ИНФОРМАЦИОННО-ПРОГРАММНОЙ БИОМЕТРИЧЕСКОЙ СИСТЕМЫ НА ОСНОВЕ БИОЛОГИЧЕСКИХ АКТИВНЫХ ВЕЩЕСТВ ЧЕЛОВЕКА // Фундаментальные исследования. 2015. № 11-2. С. 322-326;URL: https://fundamental-research.ru/en/article/view?id=39333 (дата обращения: 23.05.2026).